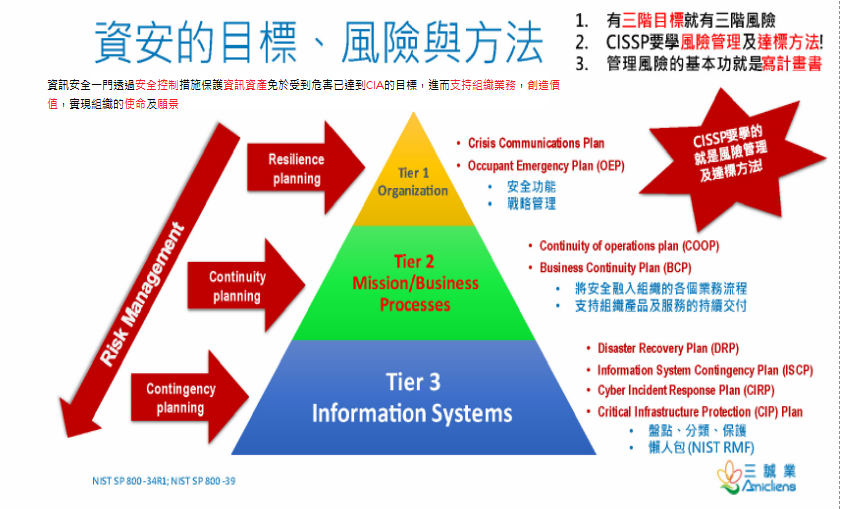

資訊安全是一門透過安全管制措施,保護資訊資產免於受到危害,以達到CIA目標,進而支持組織業務,創造價值,實現組織的使命及願景

定義中的免於危害,是指威脅(Threat)

T1: 創造價值

T3: CIA

資訊技術安全評估共同準則 (Common Criteria for IT Security Evaluation, ISO/IEC 15408),簡稱共同準則 (Common Criteria) 或 CC,是針對實現資/通訊產品所使用資訊技術的安全性所進行的安全技術認證。

美國橘皮書,主要在驗電腦系統 並分 ABCD 四級

小結:

網路目的 = 互傳+共享資源

以下重點要注意

每次的複習,都是為了讓自己更好而做的實際行為

10/13 到了,考試加油 ~ 相信自己,光榮時刻